La nube híbrida Ha sido salvado

Artículo

La nube híbrida

Cloud Computing

Un entorno TIC donde se combinan una o varios nubes públicas y privadas

Según la octava acepción del Diccionario de la Lengua Española de la RAE, la nube es un “Espacio de almacenamiento y procesamiento de datos y archivos ubicado en internet, al que puede acceder el usuario desde cualquier dispositivo”.

Probablemente esta definición no sea a día de hoy muy precisa en cuanto a que generaliza la ubicación en Internet de ese “espacio de almacenamiento y procesamiento” cuando no siempre es así. De hecho, Gartner, que también define la computación en la nube como “un estilo de computación en el que capacidades TI escalables y elásticas son entregadas en forma de servicio utilizando tecnologías Internet”, ha ampliado y precisado su glosario de términos, reasignando esta primera acepción a “Computación en la nube pública”, y añadiendo nuevos términos de “Computación en nube privada” (de la que dice que “es una forma de computación en la nube utilizada por una sola organización o que asegura que una organización está completamente aislada de otras”) y “Computación en nube híbrida”, que describe como “Aprovisionamiento de servicios coordinado y basado en políticas, uso y gestión a través de una mezcla de servicios en la nube internos y externos.”

El origen de la computación en la nube, tiene su germen en la virtualización, una capa de abstracción que añadida sobre los activos y recursos físicos de TI (servidores, almacenamiento, electrónica de redes, sistemas operativos y aplicaciones), permite enmascarar su naturaleza física a los usuarios. En los sistemas de virtualización tradicional a través de esta capa de abstracción se conseguía “particionar” los sistemas originales en sub-sistemas equivalentes, o bien crear varias “instancias lógicas” de los mismos. Las primeras patentes de virtualización de arquitecturas x86 (las más extendidas en la actualidad) fueron registradas por VMWare a finales de los años 90 y comenzaron su auge, junto con la tecnología de otros fabricantes y soluciones Open Source, en los años 2000.

Estas primeras tecnologías de virtualización, fueron evolucionando hacia arquitecturas empresariales que permitieron ir desligando “activos lógicos” (servidores con sus sistemas operativos, aplicaciones, redes y repositorios de almacenamiento) de sus “contenedores físicos” (el hardware propiamente dicho). Paulatinamente se comenzaron a “virtualizar” los componentes menos críticos (frontales, pasarelas, middleware, etc) de las infraestructuras TI y de los sistemas de información corporativos, para gradualmente, conforme la tecnología de virtualización evolucionaba en madurez, robustez, seguridad y rendimiento, el resto de activos y sistemas de información (bases de datos, backends, ERPs, etc…) siguiesen el mismo camino. La virtualización no solamente eliminaba las dependencias del software del hardware, sino que facilitaba, flexibilizaba y agilizaba de forma excepcional todas las operaciones relacionadas con las infraestructuras (despliegue de nuevos sistemas, ampliación/reducción de recursos, salvaguarda y recuperación, clonación de entornos, etc), permitía un mejor aprovechamiento de los recursos físicos al “multiplexar” varios sistemas virtuales sobre los recursos físicos disponibles, y mejoraba extraordinariamente la disponibilidad y seguridad al permitir reubicar las instancias virtuales de forma automática en caso de fallo en otros recursos físicos.

La primera plataforma pública de computación en nube surgió sobre el año 2006, cuando una de las grandes empresas de distribución (Amazon), inicialmente dedicada al negocio de la venta de libros por Internet, comenzó a trabajar en una plataforma de comercio electrónico con el objetivo de utilizarla como plataforma de colaboración con otras empresas de su sector; el exceso de capacidad adquirida para gestionar las operaciones de un “Black Friday” empujo a Amazon a la venta/alquiler en forma de servicios, de este excedente de capacidad. Unos años más tarde en 2010, Microsoft, desarrollaría y comercializaría su propio producto, Azure. También en 2010 gracias a una colaboración entre la NASA y una empresa norteamericana de servicios Internet (RackSpace), se lanzó también una iniciativa Open Source conocida como OpenStack, que a día de hoy está considerada como un estándar de facto sobre el cual se basan muchas de las tecnologías de computación en nube actuales.

La virtualización y la aparición de estas tecnologías, dio paso a que proveedores tradicionales de servicios de Internet adoptasen el uso de software de computación en nube para aumentar su catálogo de servicios y convertirse en proveedores de aplicaciones, lo que desembocó en un aumento exponencial de la demanda de cargas de trabajo al ser capaces de industrializar, agilizar y facilitar la provisión masiva de servicios TI (formados por recursos y activos virtuales sobre grandes conjuntos de activos físicos desplegados masivamente mediante la aplicación de economías de escala) a sus clientes a través de Internet. Los sistemas de información comenzaron a “mutar” para adaptarse a este nuevo tipo de arquitecturas y empezaron a tener capacidad de escalar horizontalmente de forma masiva, repartiéndose y clonándose los componentes de los sistemas de información entre múltiples activos virtuales. Al estar estos activos virtuales repartidos y segregados entre múltiples activos físicos, perdía importancia la fiabilidad y disponibilidad de las infraestructuras físicas debido a esta capacidad de deslocalización. La paulatina incorporación de herramientas de gestión adecuadas para administrar y operar este tipo de tecnología, evolucionaron hacia la “orquestación”, tecnología que facilita, automatiza y monitoriza el despliegue y explotación de recursos y activos en forma de servicios (y autoservicios) TI.

Los tipos actuales de computación en la nube permiten elegir el nivel de control sobre su información y los tipos de servicios que tiene que proporcionar. Hay tres tipos principales de servicios de informática en la nube:

- Infraestructura como servicio (IaaS): Acceso a almacenamiento y capacidad de cómputo. Es la categoría más básica y permite básicamente “alquilar” infraestructura de TI (servidores y máquinas virtuales, almacenamiento, redes y sistemas operativos) de un proveedor de servicios en la nube.

- Plataforma como servicio (PaaS): Ofrece a los desarrolladores herramientas para crear y hospedar aplicaciones web. PaaS está diseñado para dar acceso a los usuarios a los componentes que necesitan para desarrollar y utilizar con rapidez aplicaciones web o móviles, sin preocuparse por configurar y administrar la infraestructura de servidores, almacenamiento, redes y bases de datos subyacentes.

- Software como servicio (SaaS): Método de entrega de aplicaciones de software donde los proveedores de servicios en la nube hospedan y administran de forma integral las aplicaciones. Facilita tener la misma aplicación en todos sus dispositivos a la vez porque toda la inteligencia y datos de aplicación están alojados en la nube.

Inicialmente todos estos servicios de computación en la nube eran ofrecidos por sus fabricantes a través de Internet (nube pública), si bien los proveedores empezaron a ofrecer su tecnología de nube de forma que pudiese ser instalada sobre infraestructura física privada para que los clientes pudiesen optar por desplegar su propia nube privada, u otros proveedores tradicionales de servicios de alojamiento también pudiesen ofrecer servicios de nube privada a sus clientes, facturándolos bien en modalidad pago por uso, o bien mediante costes fijos en función de la capacidad asignada.

Así pues, una nube híbrida es un entorno TIC donde se combinan una o varias nubes públicas y privadas, con uno o varios entornos TIC locales u "OnPremise", de forma que se permita que se compartan datos, aplicaciones y servicios de forma transparente y segura entre todos estos entornos. Las organizaciones pueden de esta manera mantener las aplicaciones y datos críticos para la compañía en infraestructuras locales protegidas tras las infraestructuras de seguridad corporativas a la vez que pueden obtener la flexibilidad y la capacidad que ofrecen las nubes públicas o privadas para el escalado de la capacidad TIC.

Estos entornos híbridos también permiten la deslocalización de aplicaciones o servicios específicos, de forma que si estos deben comunicarse con los sistemas corporativos pueda securizarse esta comunicación de forma adecuada. A estos efectos es imprescindible implementar unos servicios híbridos de mensajería que permitan una integración segura y transparente entre todos los entornos, a la vez que se fomente el desacoplamiento entre diferentes servicios y aplicaciones.

Hoy en día, Las plataformas y aplicaciones de computación en la nube están proliferando en todas las compañías, proporcionando infraestructuras de TI mucho más ágiles y flexibles, que apalancan el impulso de nuevos negocios digitales. Las estimaciones del mercado reflejan un mercado global en pleno proceso de maduración para los servicios en la nube, con una escalabilidad, agilidad y seguridad garantizadas para el soporte de nuevos modelos de negocio.

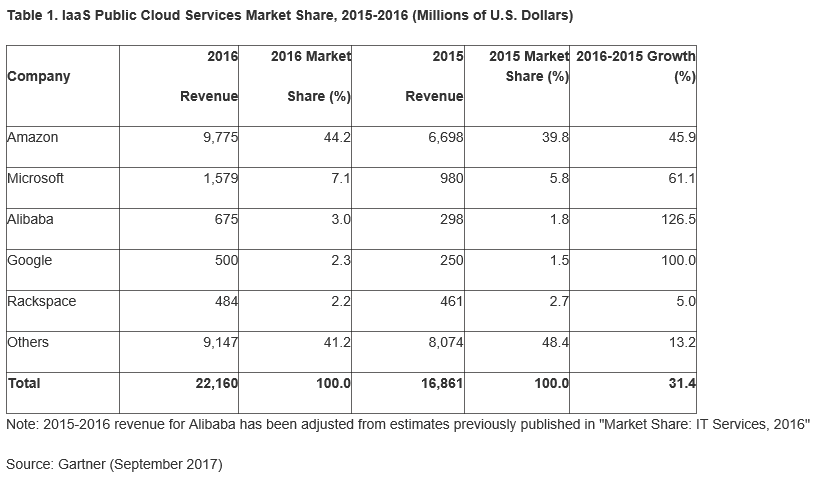

Según Gartner, el mercado mundial de servicios de nube pública se estima que crecerá un 17,3% en 2019 hasta un total de 206.2B$, frente a los 175.8B$ estimados para 2018.

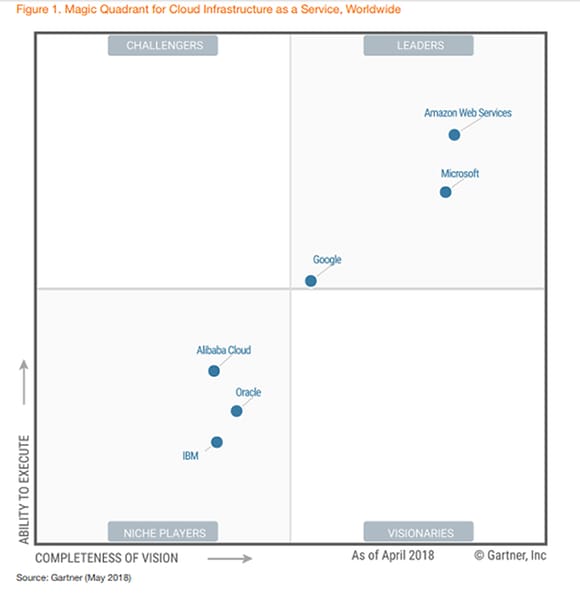

Según Forbes, actualmente el 80% de las empresas ejecutan aplicaciones o experimentan con Amazon Web Services(AWS) como su plataforma en la nube preferida. El 67% de las empresas ejecuta aplicaciones o experimenta en la plataforma Microsoft Azure y el 41% utilizan o evalúan la plataforma de Google Cloud Platform (GCP).

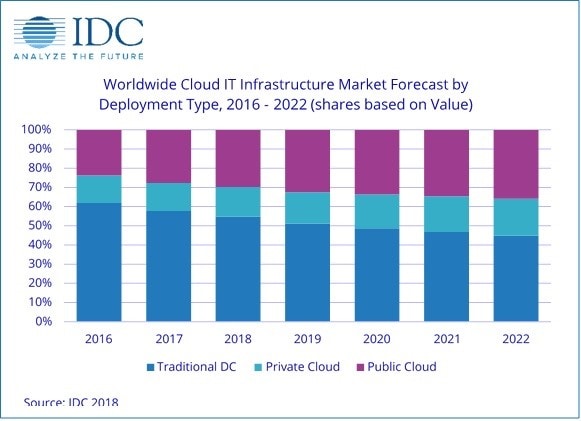

Según IDC, el gasto de infraestructura IT en el cloud crecerá durante los próximos 5 años a un ritmo anual sostenido del 10.8%, representando aproximadamente el 83,6% de esta cantidad los Centros de Datos de los proveedores de servicios de nube pública. Se espera que en 2020 la cantidad de infraestructura IT en la nube supere a la infraestructura IT tradicional.

Las organizaciones no migran a la nube como fin, sino que la propia nube es un medio para dar apoyo a las decisiones estratégicas del negocio, convirtiéndose en un factor fundamental y en muchos casos imprescindible para el desarrollo de la transformación digital en las organizaciones. Según IDC son cada vez más los casos en los que la dirección general del negocio está directamente implicada en las decisiones de contratar servicios o tecnología relacionada con la nube, sobre todo en el caso de soluciones SaaS donde el conocimiento del negocio se hace imprescindible.

Un beneficio clave de la infraestructura de nube pública como un servicio (IaaS) y la plataforma como servicio (PaaS) es acercar las aplicaciones a los clientes para permitir una mejor experiencia de usuario. También se está explotando la computación en la nube privada, especialmente en aquellos entornos donde la propiedad intelectual, el control, las preocupaciones regulatorias o de cumplimiento normativo, la seguridad, el rendimiento y el coste de la prestación del servicio son elementos clave. En tales casos, las nubes privadas se ejecutan en las instalaciones propias o de un proveedor de hospedaje que ofrezca su infraestructura física en exclusiva, pudiendo ofrecer beneficios similares a la computación en la nube pública. La computación en nube híbrida implica una integración significativa entre los entornos interno y externo (o dos o más externos) en las capas de datos, procesos, administración y seguridad. A día de hoy, los principales fabricantes de plataformas de virtualización tradicional también ofrecen una integración nativa con las nubes públicas más relevantes y gestión de las mismas desde sus propias herramientas de administración.

Según Gartner, estas son las principales recomendaciones a día de hoy, a la hora de diseñar una arquitectura TI empresarial:

- Utilizar un enfoque que permita crear una estrategia en la nube que ofrezca flexibilidad para las necesidades actuales del negocio, a la vez que respalde la innovación para las necesidades futuras, y la integración con los sistemas de información actuales de la compañía

- Desarrollar un marco de decisión estructurado que identifique casos de uso potenciales para la computación en la nube, analizando los beneficios y desafíos para cargas de trabajo de aplicaciones específicas.

- Evaluar si la empresa debe construir sus propias capacidades de infraestructura de nube privada como servicio (IaaS) o plataforma como servicio (PaaS) y de qué manera.

- Asumir que la empresa utilizará servicios en la nube de fuentes internas (nube privada) y externas (nube pública) de múltiples proveedores, y que se crearán procesos de seguridad, administración y gobierno para este entorno de nube híbrida.

- Crear una estrategia multifacética para determinar cuándo volver a alojar, reescribir, reconstruir o reemplazar aplicaciones ofrece valor, y cómo se pueden generar nuevas aplicaciones usando principios de diseño optimizados para la nube y nativos de la nube.

- Reconocer que la computación en la nube representa el modelo de mejores prácticas para crear servicios escalables de clase web para la entrega de aplicaciones, contenido o funciones de procesos comerciales a socios y clientes.

- Crear un centro de datos híbrido y ágil incorporando servicios simplificados de aprovisionamiento y con capacidades elásticas en cuanto sea posible.

Es importante adicionalmente gestionar a los proveedores de servicios en la nube de la misma forma que al resto de proveedores de servicios externos, acentuando el foco en los niveles de servicio (objetivos de disponibilidad, tiempos de resolución de incidentes etc) y no solo en los precios.

La gestión de costes es además uno de los aspectos de la computación en nube que debe aún mejorarse, sobre todo en la modalidad de pago por uso, ya que, si bien es relativamente sencillo realizar un cálculo de costes por consumos en tiempo de procesamiento o en capacidad de almacenamiento, en muchos casos algunos costes relacionados con algunos consumos no son muy transparentes ni fácilmente medibles o estimables (tráfico de datos, demanda de E/S en almacenamiento…). Según datos de IDC, en más de la tercera parte de los casos, los costes operativos fueron superiores a los inicialmente previstos en los casos de negocio iniciales, por lo que la migración tecnológica a la nube debería ir siempre acompañada de un proceso de transformación de los procesos operativos que aporte un mayor control económico, especialmente en aquellos casos en los que se combinan la elasticidad de los recursos y el pago por uso de los mismos.

La computación en la nube se está convirtiendo en el estilo de diseño dominante para nuevas aplicaciones y para la adecuación de una gran cantidad de aplicaciones ya existentes, facilitando y flexibilizando los despliegues tanto de infraestructuras, como de herramientas y componentes para el desarrollo ágil de aplicaciones y servicios. Este paradigma está directamente relacionado con las metodologías ágiles de desarrollo, la construcción de microservicios, y es una de las palancas más determinantes en la transformación digital. Se estima que, a corto plazo, cualquier estrategia TI relacionada con nuevas iniciativas que no esté basada en computación en la nube, requerirá justificación en más del 30% de las grandes empresas.

El desarrollo de arquitecturas híbridas que permitan la convivencia e integración de nuevos e innovadores servicios digitales que demande el negocio para su diferenciación (ubicados en nubes públicas o privadas en función de su criticidad, elasticidad y versatilidad), con las aplicaciones y sistemas tradicionales que dan soporte a los datos, aplicaciones y procesos ya existentes de la compañía, son la mayor garantía que cualquier departamento de TI puede actualmente ofrecer a su compañía como soporte a sus procesos de negocio y como palanca de generación de valor e innovación en su proceso de transformación digital.

Joaquín Gil de Vergara Quintana

Joaquín Gil de Vergara es Gerente del área de Technology Strategy and Architecture de DxD en Deloitte, y es especialista en infraestructura y cloud. Tiene más de 18 años de experiencia, los últimos 4 en la firma, en consultoría y proyectos relacionados con infraestructuras, comunicaciones y arquitectura TIC. Cuenta con certificaciones ITIL y PMP, y es especialista en la gestión de proyectos relacionados con la definición, implantación y transformación de infraestructuras TIC, y en el gobierno y gestión de contratos y servicios de soporte, administración y operaciones TIC. En los últimos años ha participado en proyectos en las industrias de las infraestructuras, del transporte, de las telecomunicaciones, de la energía y los recursos, y en los sectores público, asegurador y farmacéutico.