Analyse

Perspectives de Deloitte sur le secteur de la cybersécurité : lisez l’information la plus récente

Dans cette série, les leaders de la cybersécurité de Deloitte traitent, sous un angle sectoriel, des sujets d’actualité et des défis les plus impérieux de cybersécurité que rencontrent les organisations et les gouvernements aujourd’hui. Consultez souvent nos perspectives pour connaître les recommandations les plus récentes concernant les mesures que votre organisation peut prendre afin de donner le pouvoir d’agir à ses gens pour l’avenir, par une solide compréhension des enjeux, l’établissement de relations et la confiance.

L’affaire SolarWinds sonne l’alarme : pourquoi le moment est venu de s’attaquer aux risques de concentration

À la fin de 2020, SolarWinds, une société de logiciels ayant plus de 300 000 clients, a émis un avis selon lequel 18 000 clients auraient potentiellement téléchargé un produit emblématique qui avait peut-être été infecté par un code malveillant permettant à des auteurs de menaces d’accéder illicitement à leurs systèmes. Résultat : une multitude d’organismes publics de haut niveau et de grandes sociétés en Amérique du Nord, en Europe, en Asie et au Moyen-Orient ont dû vérifier si leurs réseaux avaient été exposés à des auteurs de menaces de pays suspects.

Pendant la pandémie, le volume déjà élevé d’attaques de logiciels de rançon, de vols de données publiques de haut niveau ou de craintes de violations de systèmes à distance s’est intensifié. Les cybercriminels et les groupes de menaces persistantes avancées (advanced persistent threat ou APT) ont invariablement dans leur mire les environnements même les plus sécurisés. Malgré le seuil plus élevé pour pirater ces environnements, la manne récoltée est considérable : plutôt que d’avoir accès à un ou plusieurs systèmes de gestion, les cybercriminels qui ont recours à cette approche peuvent accéder à un secteur d’activité ou à une région dans son entièreté. Cela incite les responsables de la sécurité des systèmes d’information (RSSI) et leurs équipes à hiérarchiser l’affectation de leurs ressources.

Comme de nombreuses organisations détectent ces cyberrisques potentiels, il est nécessaire d’adopter la bonne approche pour atténuer l’incidence générale des incidents et concevoir un système d’intervention diligent en situation de crise pour renforcer la sécurité des environnements à l’avenir.

Vous souhaitez fidéliser vos clients dans le monde des services bancaires ouverts? Commencez par établir des relations numériques de confiance.

Le secteur des services financiers fait face à des changements rapides, dans un contexte où les services bancaires ouverts gagnent du terrain. Les banques du monde entier constatent qu’elles perdent une part de marché au profit d’un nombre croissant d’institutions bancaires non classiques, de captives financières et de sociétés de technologie financière. Les consommateurs disposent d’un accès élargi aux services financiers, et exigent de plus en plus résolument que les entreprises et les gouvernements adhèrent aux normes les plus élevées d’intégrité. Cherchant à conserver leur part de marché, les banques accordent une priorité manifeste à la création d’une expérience client exemplaire, qui passe par la compréhension du parcours des clients et l’offre de solutions personnalisées. De plus, il est vital pour les banques de gagner la confiance de leurs clients en protégeant leurs renseignements personnels et leur identité.

La cybersécurité promet systématiquement d’instaurer un environnement garant de la sécurité des opérations bancaires effectuées par les utilisateurs. La gestion des identités joue un rôle cardinal, en ce sens qu’elle permet aux banques de vérifier et d’authentifier efficacement leurs clients, de sauvegarder les données des consommateurs et de recueillir des renseignements liés au marketing, voire de créer de nouveaux flux de revenus.

Pointer du doigt les coupables est futile. Les parties prenantes des services, des TI et de la TO peuvent-elles faire équipe?

Le contexte du secteur de l’énergie, des ressources et des produits industriels (ER&PI) change radicalement. L’industrie 4.0 et l’avènement de systèmes autonomes propulsés par les données, l’analytique et l’IA ont amené un vague de transformations sans précédent. Un nombre grandissant de fusions, d’acquisitions et de désinvestissements, l’augmentation des cyberincidents, et une priorité élargie accrue accordée à la cybermaturité influent sur la situation de ce secteur.

Il est impératif de trouver des solutions innovatrices pour relever les défis généralisés – allant de l’amélioration du rendement environnemental à des relations communautaires plus collaboratives – qui transforment les réalités de l’exploitation. En outre, la propagation de la COVID-19 n’a fait qu’accélérer cette tendance, forçant les organisations à amorcer le virage vers le télétravail à une vitesse vertigineuse.

Il existe également un clivage entre les équipes du numérique qui pilotent ces nouveaux projets et les équipes de la technologie opérationnelle (TO), qui sont censées en assurer l’exploitation. Les affrontements culturels entre les équipes des technologies de l’information (TI) et de la TO sont universels et leurs contrecoups ne menacent pas juste les enjeux de productivité : ils exposent les entreprises à des niveaux plus élevés de cyberrisques. Il est capital que, parallèlement à l’intégration des TI et de la TO, les organisations mettent au point un cadre de gouvernance de sécurité qui se diffuse dans l’entreprise, de la salle du conseil d’administration à l’atelier.

Résoudre la crise de la gestion de l’identité dans le secteur public : il est temps pour les gouvernements de prendre au sérieux les identités numériques.

Même si nous avons parcouru beaucoup de chemin depuis l’époque où nous devions attendre en file dans les bureaux gouvernementaux pour remplir des formalités, la route sera longue avant que les gouvernements parviennent à offrir aux citoyens des expériences entièrement numériques du service. On peut dire que la pandémie a condensé en six mois un processus d’innovation numérique qui se serait normalement étalé sur dix ans; l’accélération du virage électronique du secteur public a été, au mieux, hasardeuse. Malgré l’accessibilité de la technologie permettant le passage aux canaux numériques, la plupart des gouvernements ne possèdent pas les ressources, la capacité, ni les connaissances requises pour valider et protéger les identités numériques des citoyens.

Tandis que d’innombrables organismes publics entreprenaient des projets isolés, les citoyens se sont vu offrir une pléthore de points d’accès, ce qui les a contraints à ouvrir de multiples comptes d’utilisateurs et à se soumettre à de multiples strates de vérification de leur identité. En raison du manque de mécanismes de sécurité rigoureux, les gouvernements ont eu du mal à protéger les identités et les renseignements personnels des citoyens et à leur offrir une expérience transparente de la transformation numérique. Les chefs de la sécurité des systèmes d’information (RSSI) des administrations publiques comprennent implicitement que les mots de passe sont, à eux seuls, insuffisants pour assurer une protection adéquate contre les cybercriminels.

Plutôt que de se borner à développer des solutions procurant aux utilisateurs un accès plus facile aux services en ligne sensibles, qui n’ont pas adéquatement protégé les renseignements personnels en cours de processus, les entreprises doivent adapter leurs stratégies afin de simplifier l’authentification et de permettre l’échange numérique de renseignements vérifiables liés à l’identité de quelque type que ce soit. Pour ce faire, les gouvernements doivent s’atteler à la recherche des moyens à prendre pour pouvoir réduire le recours au stockage des renseignements personnels des citoyens en habilitant ces derniers à en être les seuls dépositaires et à les contrôler directement.

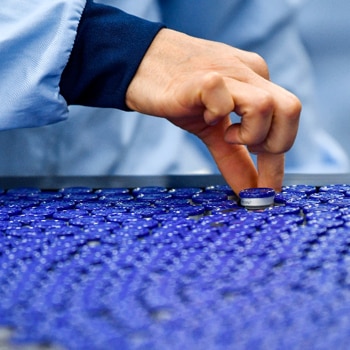

Les attestations de vaccination sont-elles le prochain vecteur de cyberrisques?

À la suite de la mise au point de plusieurs vaccins viables contre la COVID-19 par les sociétés pharmaceutiques, la perspective d’un retour à un semblant de normalité se fait jour. En contrant la propagation du virus, on espère que les vaccins permettront de réintégrer les lieux de travail, de fréquenter les restaurants et tous les commerces de détail, d’assister à des événements publics et de recommencer à voyager. Ces hypothèses reposent sur le postulat que les personnes vaccinées reçoivent un certificat de vaccination sous une forme ou une autre et qu’elles puissent l’utiliser comme preuve de vaccination. Cela paraît simple en théorie, mais dans la pratique, les attestations de vaccination présentent de nombreux aspects complexes, dont un grand nombre ramènent aux préoccupations de cybersécurité.

Quelles sont les deux plus grandes difficultés? La nécessité de créer des versions numériques de ces certificats, en plus d’une version papier sécuritaire, et celle de rendre les certificats interexploitables et aptes à être transmis mondialement à des tiers. En substance, cela signifie qu’une preuve de vaccination numérique délivrée au Royaume-Uni doit être acceptée et jugée crédible par les autorités publiques et les entreprises privées de Singapour ou d’Australie pour que ce document procure les bienfaits nécessaires au redémarrage de l’économie mondiale.

Pour combler le fossé entre la nécessité de créer un certificat de vaccination et la protection de l’identité numérique de son détenteur (sans parler de son droit à la vie privée), les gouvernements, les consortiums, les organisations du secteur des soins de santé et le secteur privé se sont empressés de se concerter pour surmonter plusieurs obstacles dans la course contre la montre qu’ils livrent actuellement. Découvrez quelques-uns des grands dossiers qui devront être abordés dans un laps de temps relativement court – sous réserve que cela ne soit que le début de la conversation.