第5回:当局への報告の義務化 ブックマークが追加されました

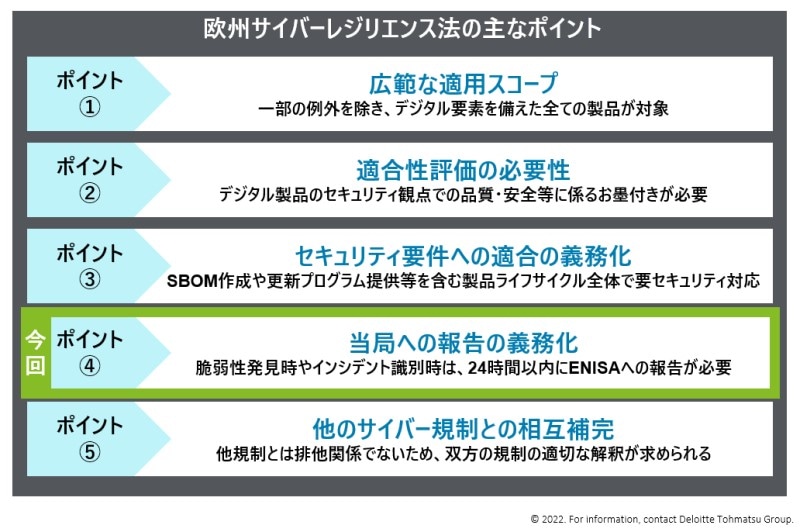

本ブログでは、全6回構成にて、2022年9月に発表された「欧州サイバーレジリエンス法案(以下、CRAという)」の解説を行います。

第5回では、CRAのポイント④「当局への報告の義務化」について説明します。

製造業者の報告義務

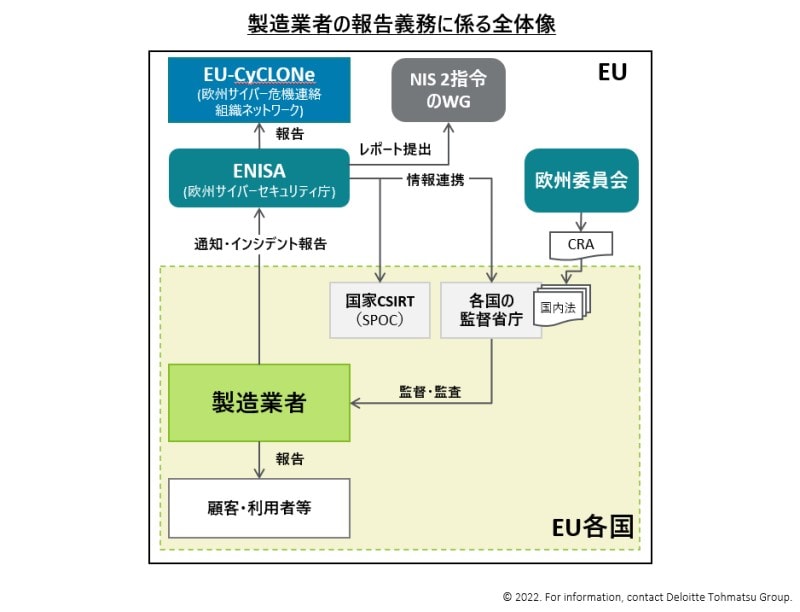

CRAでは、適用対象となるデジタル製品を製造する製造業者に対して、脆弱性発見時やインシデント識別時における24時間以内での欧州サイバーセキュリティ庁(ENISA: European Network and Information Security Agency)への報告を定めています。指定された時間を経過してENISAに報告した場合には、CRAの義務違反と判断されかねないため、脆弱性発見時やインシデント識別時には遅滞なく報告する必要があります。

製造業者は、自組織のセキュリティガバナンス態勢やSIRT(Security Incident Response Team)組織の構築及び見直しの必要性を検討することが肝要です。

【CRA 第11条で規定されている製造業者の報告義務(概要)】

A) デジタル製品に係る脆弱性を発⾒してから24時間以内でのENISAへの通知

※脆弱性の情報に加え、講じられた是正措置・緩和措置の通知が必要

B) デジタル製品に係るインシデントを識別後24時間以内でのENISAへの通知

※インシデントの深刻度・影響、国境を越える影響があるか等の通知が必要

C) インシデントの影響を緩和するための是正措置に係るユーザーへの通知

D) 製品に統合されているOSSコンポーネントの脆弱性を特定した場合における、当該コンポーネントを所有する個⼈や団体への報告

また、CRAでは、脆弱性発見時やインシデント識別時における報告に係るENISAの義務についても規定しています。

NIS2指令により新設される機関に対する報告等が規定されており、特にNIS2指令の対象セクターにおける脆弱性及びインシデント報告は、非常に重要性が高いと言えます。

【ENISAに対する報告義務】

- インシデントの規模などに応じて、ENISAはEU-CyCLONe (欧州サイバー危機連絡組織ネットワーク)に、報告を受けた情報を提出

- ENISAはNIS2指令の協⼒グループに対して、サイバーセキュリティに関する最新の傾向を技術レポートとして2年に1度提出

第6回では、「相互補完の関係」とされている他のサイバー関連法規制とCRAとの関係性などについての仮説を解説していきます。

執筆者

北町 任/Takashi Kitamachi

デロイト トーマツ サイバー合同会社

デロイト トーマツ サイバー合同会社所属。会計系の大手コンサルティング会社を経て現職。製造業を中心に、取引先を含めたサプライチェーン全体のサイバーセキュリティー戦略や製品セキュリティー戦略の策定などに従事。

※所属などの情報は執筆当時のものです。

プロフェッショナル

岩本 高明/Takaaki Iwamoto

大手インテグレーター、戦略系コンサルファームを経て現職。企業に対するサイバーセキュリティ戦略立案、リスク分析・対応方針立案等の業務を歴任。CISO等の経営アジェンダを広くカバーする一方、技術対策までサイバー全体に一貫整合した経験を有する。