第14回:社内も信頼せず、守り固く ブックマークが追加されました

テレワークの普及などを受け、社内外のセキュリティーを確保する考え方として注目を集めているのが、「ゼロトラストセキュリティー」だ。この考え方の根幹にあるのが、「脅威は社内外のすべてにあると考え、システムやデータへのアクセスにおいて常時監視・確認を徹底する」ことである。

従来のセキュリティーの考え方は境界防御だ。会社の資産をネットワークで囲い、出入り口のセキュリティーを強固にする。しかしこの方法ではデバイスや働く場所の多様化、ITのクラウド化、外部連携の拡大などには追従できない。守る対象が広がりすぎ、コストや運用負担が膨らんでしまうのだ。

一方、ゼロトラストセキュリティーでは「脅威は社内外のすべてにある」と考え、会社支給/私用端末、インターネット/社内ネットワークの分け隔てなく、「セキュリティーの確認ポイント」をネットワークやシステム、端末などに設け「常時セキュリティーを監視、確認できる」ようにする。

本人確認の方法として普及している多要素認証もこの考え方に基づく。パスワードだけで信用するのではなく、ユーザーの携帯電話に確認コードを送付したり、専用アプリを使って承認したりすることで厳格にしている。指紋などの生体認証を利用するケースもある。社内ネットにつながる端末からであってもサーバーなどへのアクセスの際に都度認証をかける対策は同様にこの考えに基づく。

さらに強度を高める仕組みが、「アクセスコンテキスト(アクセス状況情報)」と「端末管理情報」だ。アクセスコンテキストでは、利用端末やネットワークなどのアクセス元、時間帯、通常行う操作などユーザーの行動を蓄積・比較し、本人ではないリスクの有無を検証する。端末管理情報では、端末本体の情報に加え、マルウエアの兆候やブラウザー、OSのバージョンなどの端末セキュリティー状態を検証項目とする。

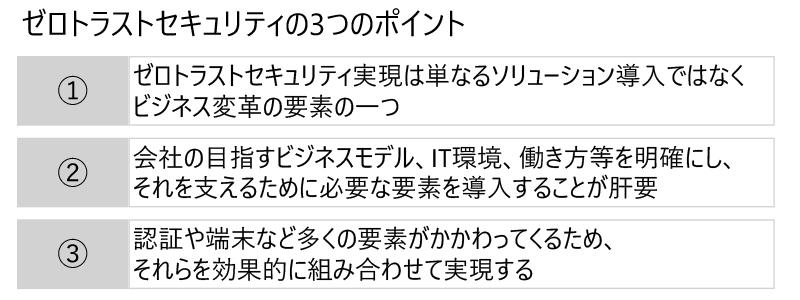

もっとも、すべての会社でフルパッケージ対策が必要なわけではない。ゼロトラストセキュリティーの目的はDXを支え推進することにある。まずは目指すビジネスモデルやITの成熟度などを明確にしたうえで、必要な要素を取り入れることが、絵に描いた餅にならないための重要な点だ。

本稿は2021年1月14日に日経産業新聞に掲載された「戦略フォーサイト:DX時代のサイバー対策(15)社内も信頼せず、守り固く」を一部改訂したものです。

【シリーズ】DX時代のサイバー対策

>>第1回:サイバー対策は商品力や企業力に直結

>>第2回:外部環境の変化を読み解く

>>第3回:社内守るだけでは守れず

>>第4回:各国政府、厳しい調達基準

>>第5回:安全対策、義務化の製品も

>>第6回:個人情報規制、世界で強化(戦略フォーサイト)

>>第7回:クラウド、業者任せは不可(戦略フォーサイト)

>>第8回:新世代対策ツールが台頭(戦略フォーサイト)

>>第9回:企業ごとの対応では限界(戦略フォーサイト)

>>第10回:テレワークで高まるリスク(戦略フォーサイト)

>>第11回:闇の世界もITで悪賢く

>>第12回:消費者の懸念にも配慮(戦略フォーサイト)

>>第13回:未知の脅威にAIで対抗(戦略フォーサイト)

プロフェッショナル

大森 潤/Jun Omori

デロイト トーマツ サイバー合同会社所属。ゼロトラストセキュリティ、ID・アクセス管理(IAM)を中心としたインフラセキュリティー基盤構想の策定とともに、IAM各種(クラウド認証基盤、アイデンティティガバナンス、特権アクセス管理、顧客ID管理基盤等)、端末管理、SWG/CASB(クラウド利用のセキュリティー対策)などの個別施策の推進、技術的な助言業務などに従事。