金融分野におけるサイバーセキュリティに関するガイドラインの解説 ブックマークが追加されました

2024年10月4日、金融庁は、金融機関向けの監督指針などとは別に、「金融分野におけるサイバーセキュリティに関するガイドライン」を公表しました。本稿では、ガイドラインが公表された背景と概要、ならびに関連するガイドラインとしてCRI Profileの概要について解説します。

1. 背景

金融庁は、各業態の監督指針など(以下、監督指針など)の2015年改定時に導入された、サイバーセキュリティに係る規定を見直し、新たに「金融分野におけるサイバーセキュリティに関するガイドライン」(以降、本ガイドライン)としてとりまとめ、2024年6月28日にパブリックコメントを開始し、同年10月4日に正式に公表しました。

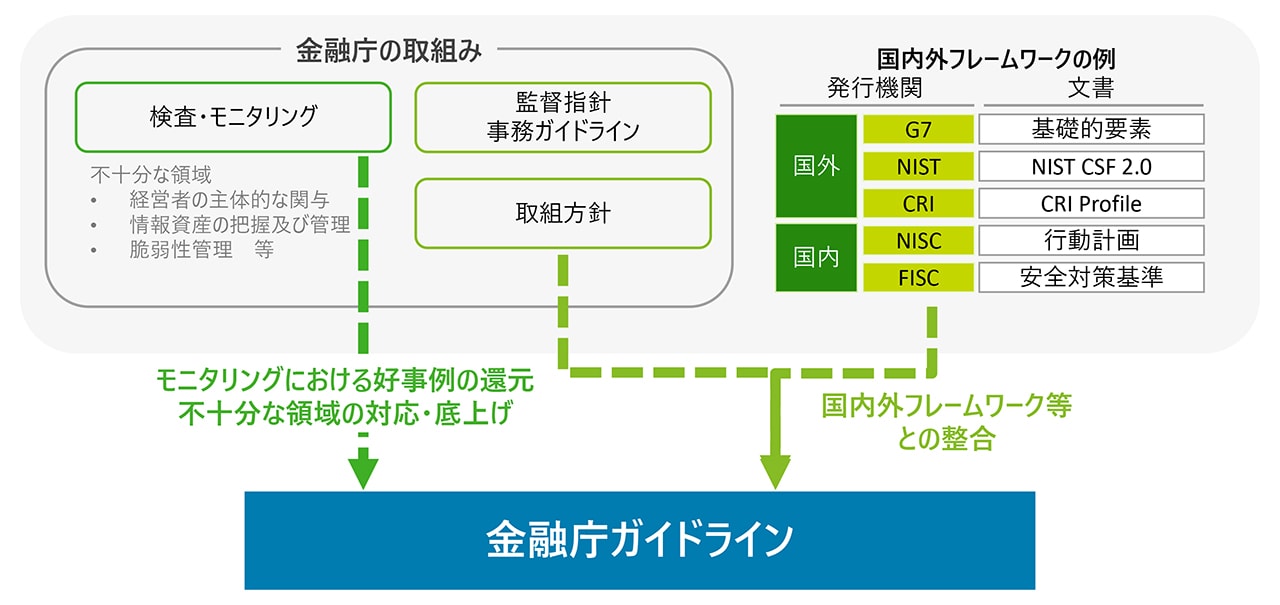

本ガイドラインは、これまでのモニタリングの実績(A)、金融セクター内外および国内外の情勢(B)などを通じて得られた好事例の還元や基本的な対応が不十分な領域の底上げを目的として作成されており、またサイバーセキュリティに係る国内外のフレームワークなど*1との整合も意識した内容となっています。

(A)モニタリングの実績の例*2

- 大手銀行:国内外の脅威動向や海外大手金融機関における先進事例などを踏まえ、①グループベースおよびグローバルベースでのサイバーセキュリティに関するリスク管理態勢の強化(ガバナンス、リスク評価、内部監査など)、②サイバーレジリエンスの強化などを主なテーマとして、サイバーセキュリティ管理態勢を検証し、その強化を促した

- 地域金融機関など:規模・特性などに応じて、検査を含めたモニタリングを実施し、サイバー セキュリティ管理態勢の実効性の向上を促した

- 主要な金融市場インフラ事業者:サイバーセキュリティ管理態勢の実態を把握するとともに、その強化を促した

(B)国外の情勢の例*2

G7サイバー・エキスパート・グループ(CEG)に参画し、2024年4月に実施されたクロスボーダー サイバー演習に参加するとともに、サイバーセキュリティに関する先進事例および課題について意見交換するなどを通じ、他国当局との連携強化を図った。また、国際通貨基金(IMF)による金融セクター評価プログラム(FSAP)において、サイバーセキュリティに関するモニタリング上の課題を議論・検討した

図1 ガイドライン公表の背景*3

*1:「重要インフラのサイバーセキュリティに係る行動計画」および「重要インフラ のサイバーセキュリティに係る安全基準など策定指針」(サイバーセキュリティ戦略本部決定)、「金融機関 などコンピュータシステムの安全対策基準・解説書(以降、FISC安対基準)」(公益財団法人金融情報システムセンター編)、米国 国立標準技術研究所(NIST)による Cybersecurity Framework(以降、NIST CSF)」、米国 The Cyber Risk Institute(CRI)による The Profile(以降、CRI Profile)、G7サイバー・エキスパート・グループ(CEG)による各種「基礎的要素」など

*2: 参考:2024事務年度金融行政方針

(https://www.fsa.go.jp/news/r6/20240830/resultsandplans.pdf)

*3:参考:金融庁におけるサイバーセキュリティに関する取組状況

(https://www.nisc.go.jp/pdf/council/cs/ciip/dai38/38shiryou0301.pdf)

2. 概要

ガイドラインの構成:

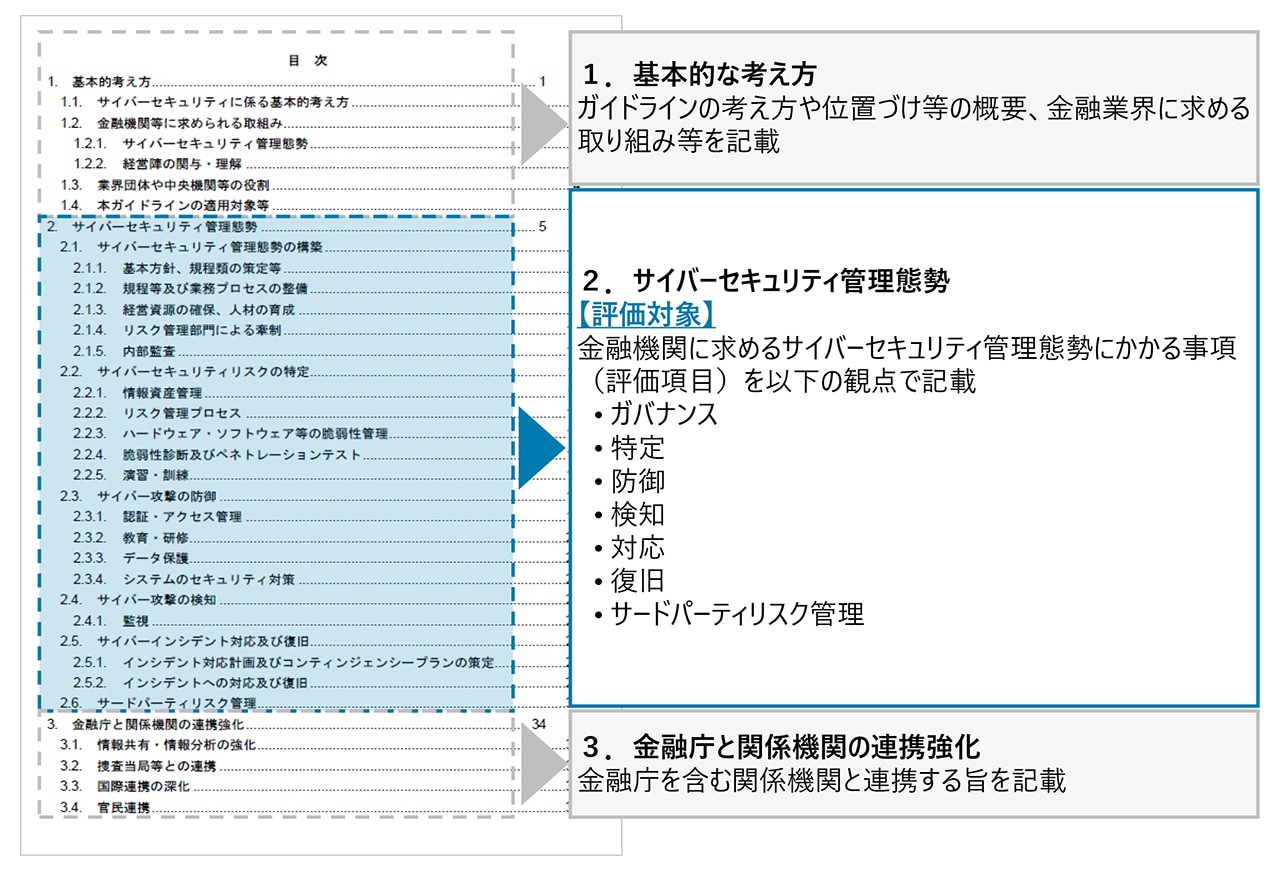

本ガイドラインは、3部構成となっており、金融機関に求めるサイバーセキュリティ管理態勢に係る事項(評価項目)は、ガイドラインの目次「2.サイバーセキュリティ管理態勢」に記載されています。

【各評価項目の概要】

- ガバナンス:経営層のリーダーシップの下で、サイバーセキュリティに関するガバナンスを確立

- リスクの特定、防御:情報資産管理、脆弱性管理、脆弱性診断およびペネトレーションテストの定期的な実施、IDアクセス権管理(サイバーハイジーンの徹底)

- 検知、対応・復旧:サイバー攻撃の巧妙化を踏まえ、侵入を前提とした対応

- サードパーティリスク管理:グループグローバルでサプライチェーンを意識したリスク管理

図2 ガイドラインの目次

評価項目の内訳:

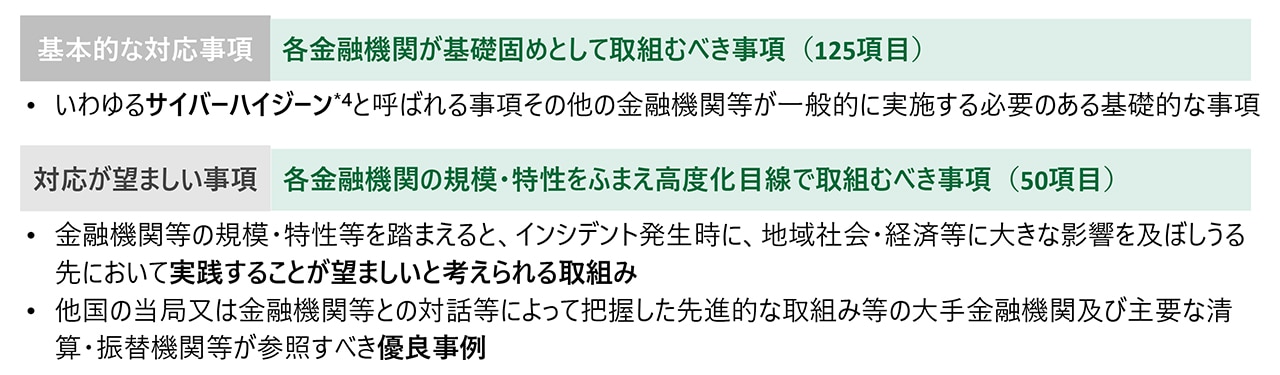

本ガイドラインの評価項目は、「基本的な対応事項」と「対応が望ましい事項」の2つで分類されます。本ガイドラインでは、リスクベース・アプローチを採用しており、「基本的な対応事項」と「対応が望ましい事項」のいずれについても、一律の対応を求めるものではなく、個々の金融機関のリスクプロファイルに応じた低減措置を講じることが求められています。

*4: IT資産の適切な管理、セキュリティパッチ適用などの基本的な行動を組織全体に浸透させる取組み

図3 評価項目の内訳

3. 本ガイドラインの活用について

本ガイドラインは、「1. 背景」にも記載のとおり、サイバーセキュリティに係る国内外のフレームワークとの整合が意識されており、章立てについてはCRI profileやNIST CSFなどのフレームワークの最新版と類似しています。「基本的な事項」は、従来の監督指針やFISC安全対策などで求められてきた要求事項をベースとしているものの、より具体的な対応策が記載されており、「対応が望ましい事項」については、海外や国内大手の取り組みやCRI profileやNIST CSFなどの要求事項が反映し、より高度な対応策が求められていると考えられます。

金融庁は、本ガイドラインへの対応について、「本ガイドラインを形式的に遵守することのみを重視したリスク管理態勢とならないように留意し、本ガイドラインの趣旨を踏まえた実質的な対応を行うこと」を求めるとともに、管理態勢の整備にあたっては「CRI profileなどの関連するガイドラインを参照し、金融機関など自らが直面するリスクを評価し、リスクベースで取り組むこと」を推奨しています。

本ガイドラインに基づいて、実質的かつ効果的な対応を行うためには、例えば、金融機関の規模やリスク(Tier)に応じてレベル分けされているCRI Profileの要求事項なども参考にしつつ、「基本的な事項」への対応から着手し、「望ましい事項」に関しては、重要システムなどから取り組むという進め方も考えられます。

今後、金融庁・日本銀行が主に地方銀行向けに公開しているサイバーセキュリティセルフアセスメント(CSSA)についても、本ガイドラインと整合させる形で見直しを行う予定もあることから、各金融機関においては今後のサイバーセキュリティ態勢の見直しや方針の策定に、本ガイドラインを活用することが望まれます。

(参考)関連するガイドライン - CRI Profile

評価フレームワークの動向:

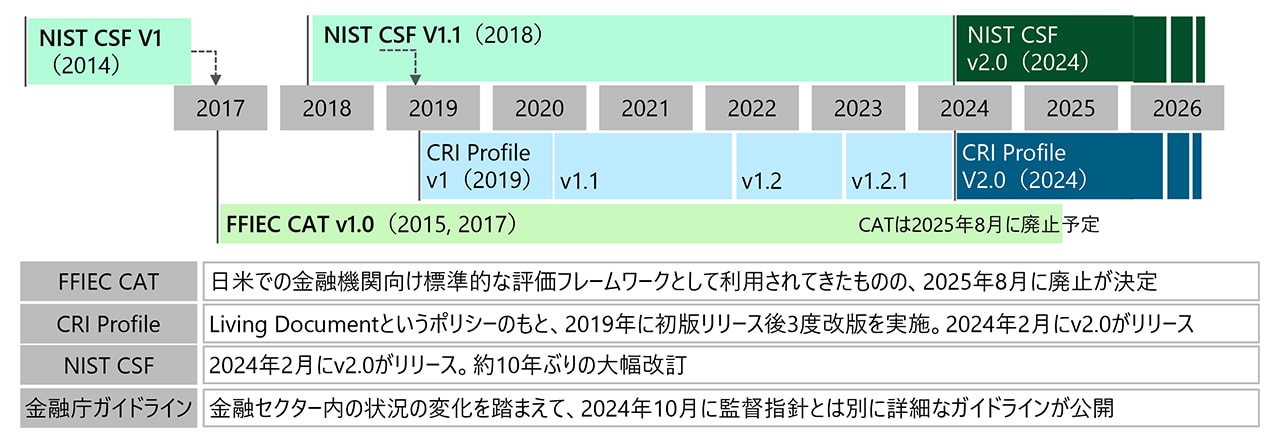

これまで金融機関で広く活用されてきたFFIEC CATが2025年8月に廃止される*5ことが公表されました。これを受け、多くの金融機関では、評価フレームワークをCRI ProfileあるいはNIST CSF、本ガイドラインへ移行することを検討しています。

*5:参考:Cybersecurity Assessment Tool Sunset(https://www.ffiec.gov/press/an082924.htm)

図4 評価フレームワークの動向

CRI Profileとは:

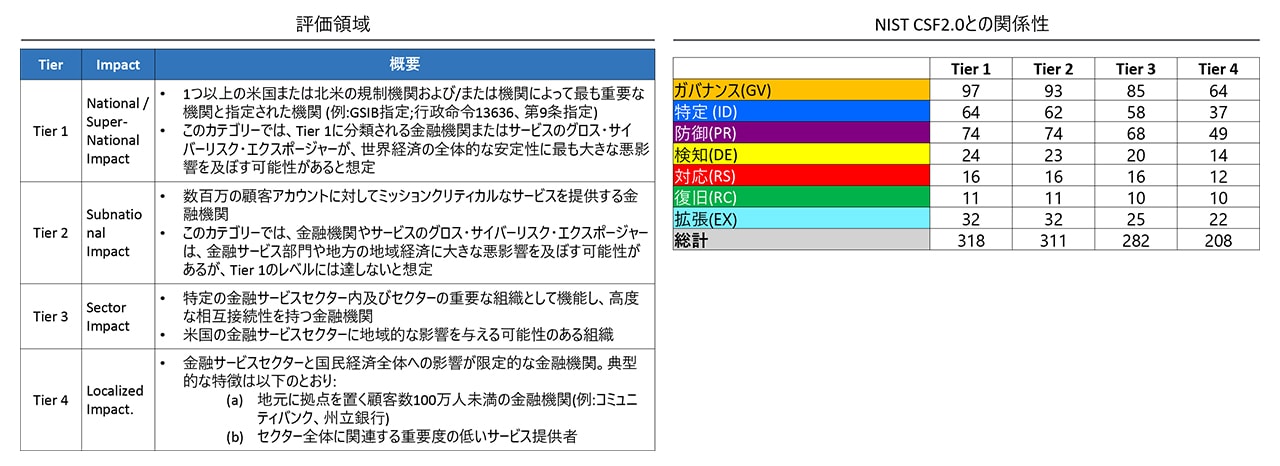

CRI Profileは、金融機関(主に米国)が政府機関と協力し作成した、金融機関を対象としたサイバーセキュリティ管理態勢を評価するためのフレームワークで、現在はCyber Risk Institute(CRI)によって維持、管理、更新されています。「ガバナンス」「特定」「防御」「検知」「対応」「復旧」「拡張」の7分野で構成され、クラウドサービスの制御やサプライチェーンリスクへの対応など、最新動向が取り込まれており、NIST CSF2.0の要件も網羅されています。

CRI Profileを用いた評価は、金融機関の規模や金融サービスセクター内での影響度などを踏まえて、金融機関を4つのランク(Tier)に分類後、Tierランクに応じた「Diagnostics Statement(質問)」に回答するプロセスとなっています。要求事項の内容や質問数は、Tierランクに応じて異なる設計となっていますが、FFIEC CATのような「成熟度レベル」の設定がないため、評価結果はTierに応じて確定する評価項目への充足度として表現するなどの工夫が必要です。

図5 CRI Profileによるサイバーセキュリティ管理態勢の評価

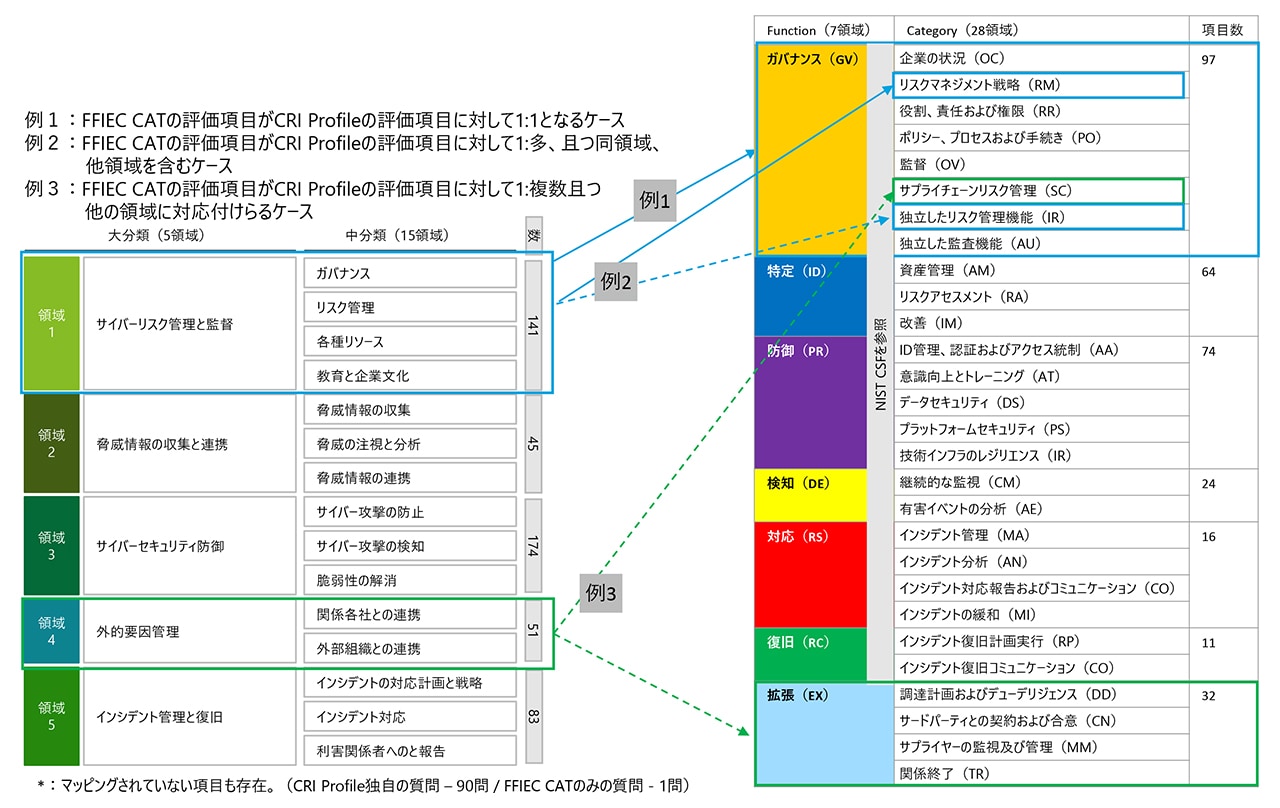

また、FFIEC CATからCRI Profileへの移行に際しCRIにより公開されているマッピング表を活用することによりFFIEC CATからCRI Profileへの移行を効率的に実施することが期待できますが、マッピング表は一対多となっているものや他領域へのマッピング、部分対応となっているものなどがあるため、過去の評価結果と正確な比較をするにあたっては課題があることに留意する必要があります。

図6 CRI Profileの評価項目へのマッピング

執筆者

東山 道子/Higashiyama Michiko

デロイト トーマツ サイバー合同会社 金融インダストリー担当 シニアマネジャー

今泉 智/Imaizumi Satoshi

デロイト トーマツ サイバー合同会社 金融インダストリー担当 マネジャー

小林 史佳/Kobayashi Fumika

デロイト トーマツ サイバー合同会社 金融インダストリー担当 シニアコンサルタント

※所属などの情報は執筆当時のものです。