安全なクラウドサービス利用に不可欠なCASB導入支援サービス ブックマークが追加されました

サービス

安全なクラウドサービス利用に不可欠なCASB導入支援サービス

最適なルールとCASB(Cloud Access Security Broker)の適切な導入/運用により、益々需要が高まるクラウドサービス活用を促進する

企業の課題解決並びに競争力強化を目的として、クラウドサービスを活用する企業が増えています。一方、外部からの不正アクセスや内部関係者による不正利用等、クラウドサービス利用に纏わるセキュリティリスクは複雑化する傾向にあります。

本サービスでは、CASB(Cloud Access Security Broker)の適切な導入/運用による、セキュリティリスクの低減を支援します。

詳細はPDFをご覧ください。

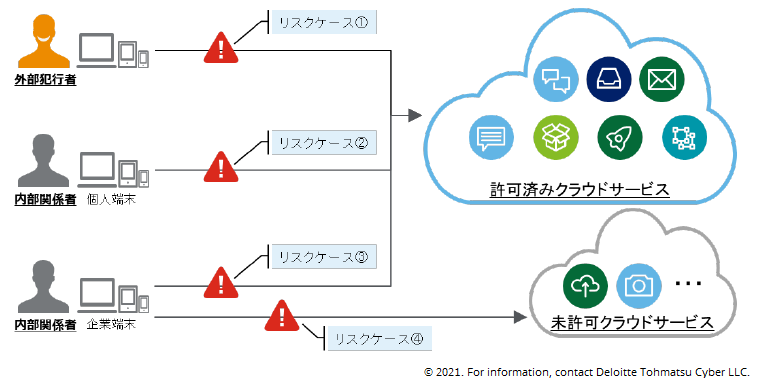

クラウドサービス利用に際し考慮すべきリスク

リスクケース①

外部犯行者による不正アクセス及び業務データの搾取や改竄

リスクケース②

個人端末からの業務データへのアクセス及び業務用クラウドサービスの不正利用

リスクケース③

保存不可ファイルのアップロード等許可済みクラウドサービスに対するポリシー違反行為の実施

リスクケース④

シャドウIT(未許可クラウドサービス)への個人/機密情報流出やシャドウITからのマルウェア感染

考慮すべきリスクに対処する為、企業は主に「可視化」、「法令遵守(コンプライアンス遵守)」、「データセキュリティ」、「脅威防御」の4つを軸に対策を具体化する必要があります。

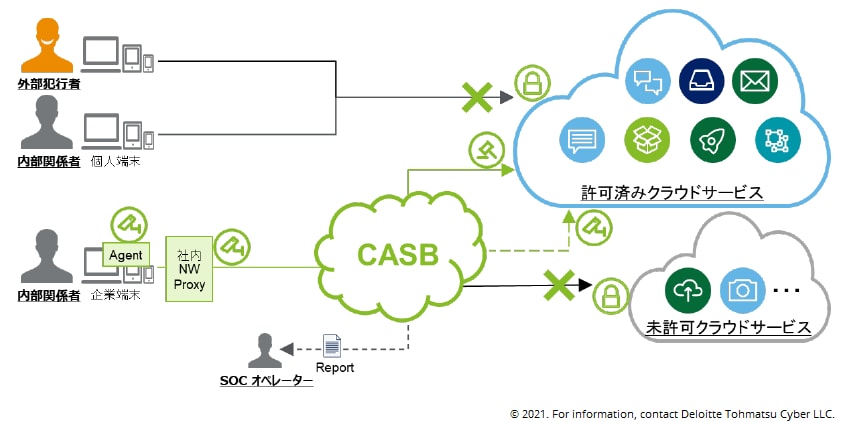

CASBが提供する機能

CASBは主にクラウドサービス利用の「把握/ 検知」、「制御/ 予防」、「許可」に該当する機能を提供します。その為、CASBを導入する事で、統合的にクラウドサービス利用をコントロールする環境を整える事が可能となります。

把握/ 検知

- 各種デバイスに設定したAgentやProxyログ等からクラウドサービス利用を把握し、シャドウIT(未許可クラウドサービス)へのアクセスを検知する事が可能

- 許可済みクラウドサービスのログからポリシー不適合な設定/ 振る舞いを把握し、検知する事が可能

- 保持している脅威スコアにて、クラウドサービスの安全性を評価可能

- アノマリ検知やマルウェア検出等の各種レポートにより、現状の安全性を確認する事が可能

制御/ 予防

- ポリシーに基づき、特定のユーザ、グループ、デバイス、ロケーション以外からのアクセスやクラウドサービスへのアクセスを制御/ 予防する事が可能

- Exchange Online、Teams等を利用した情報転送時やBOX等に保存した情報を自動的に暗号化する事が可能

許可

- ユーザ、グループ、デバイスタイプ、ロケーション、接続先のデータのカテゴリや振る舞い分析等のファクターに基づき利用許可条件の設定が可能

- WFシステムと連動し、承認に基づいてクラウドサービス利用を許可する事が可能

サービス対象

業種業態を問わず、

- クラウドサービス利用に係るセキュリティ対策に懸念がある企業

- 未許可クラウドサービスの把握(可視化)、クラウドサービスでの機密情報の取扱いに係る施策にお困りの企業

- クラウドサービスに機密情報がアップロードされる前に検知またはブロックする等、脅威を未然に防ぎたい企業

- 企業競争力改善の為にクラウドサービス利用を促進したい、社内手続きの迅速化を目指したい企業

サイバーリスクサービスのお問い合わせ

サービス内容、並びに、取材・広報・講演依頼に関するお問い合わせは、下記フォームにて受付いたします。お気軽にお問い合わせください。