企業の不正リスク調査白書—ななめ読み ブックマークが追加されました

ナレッジ

企業の不正リスク調査白書—ななめ読み

第1回 サイバーセキュリティ編

新型コロナウイルスの感染拡大に伴うリモートワークの急激な普及は、急ごしらえの隙を狙うようなサイバー攻撃による被害の拡大も招きました。2022年10月にリリースした「企業の不正リスク調査白書2022-2024」でも、サイバー攻撃時のバックアッププラン・リカバリプランを立てていない企業が6割を超えると報告されており、対策に遅れがある現状が浮かび上がります。

目次

- 476社からの回答をまとめた「企業の不正リスク調査白書2022-2024」

- サイバー攻撃の予防策で最多は73%の社内教育

- 実際の業務継続に必要なサイバーセキュリティ対策に遅れ

- バックアップ拠点の分散ではランサムウェアの備えとして不十分

この連載では、日本企業の不正・不祥事対応の最新傾向とコロナ禍前後の変化を収めた「企業の不正リスク調査白書」を取り上げ、テーマごとに要点を解説します。解説はデロイト トーマツ ファイナンシャルアドバイザリー合同会社のフォレンジック&クライシスマネジメントサービス統括パートナーである中島祐輔です。

※当記事はFinancial Advisory Portal 「DTFA Times」に掲載された記事を一部改訂して転載しています。

476社からの回答をまとめた「企業の不正リスク調査白書2022-2024」

――2006年から実施している調査も、今回で8回目となりました。コロナ禍の中で2回目の調査でしたが不正の発生状況や危機認識などに前回調査との違いは見られましたか。

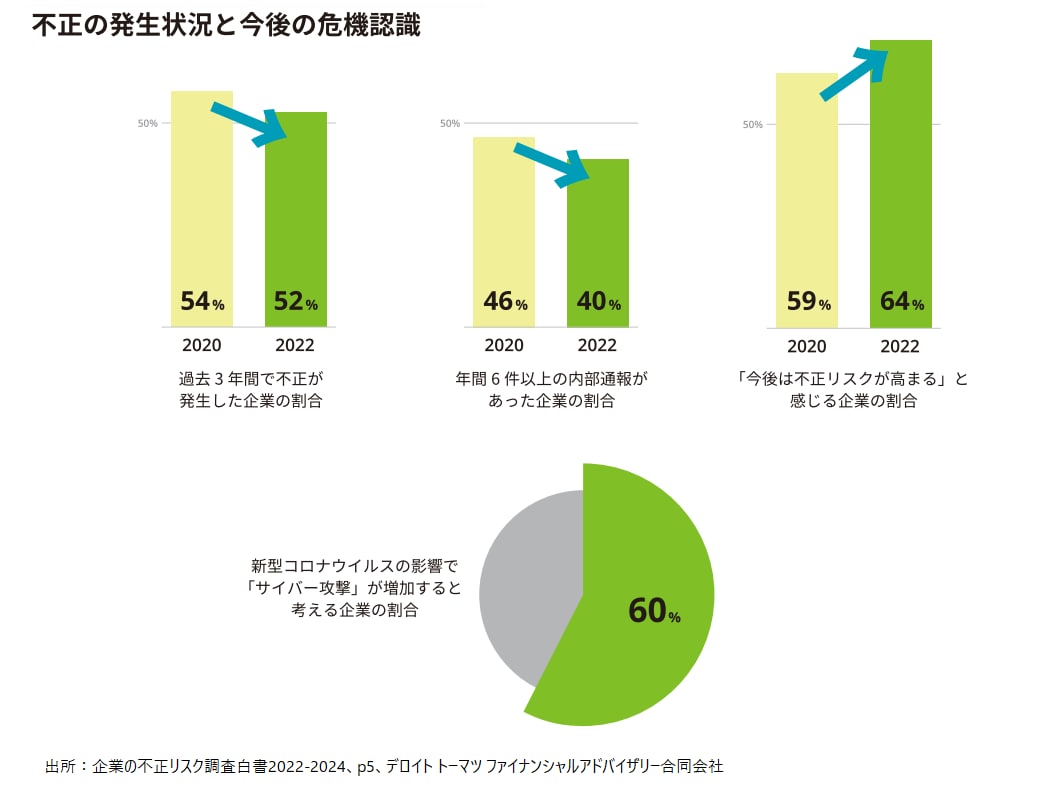

過去3年間に何らかの不正・不祥事が発生した企業は52%で、コロナ禍初期に実施した前回調査(2020年調査)からわずかに減少しています。一方で、今後の不正リスクが「高まる」と回答する企業は増加しています。特に、コロナ禍で広がったリモートワーク環境が今後も続く見通しから、サイバー攻撃や情報漏洩の増加を予想する企業は約6割に達しています。危機認識の高さがうかがえるとともに、対応に苦慮している企業も多いと推察されます。

サイバー攻撃の予防策で最多は73%の社内教育

――コロナ禍で増えるサイバー攻撃に対して、企業の予防策は追いついている印象でしょうか。

サイバー攻撃を想定した予防策の実施状況は、「社内教育」が73%、「基本方針や規程の策定」が64%と高く、多くの企業が実施している一方で、「社内の専門家育成」は28%、「CISO(最高情報セキュリティ責任者)などの任命」は25%と低迷しています。

多くの企業が実施している施策は、既存の教育プログラムにテーマとして取り入れる、サイバー関係の規程を追加するなど、比較的小さなコストで実施できるものです。これに対して、モノやヒトへの投資、役員人事など、会社として大きく動かなければならないもの、経営判断を要するものは、実施状況が低くなっています。

また、サイバーセキュリティに関するトップメッセージの発信はあまりなされていません。これは経営サイドとIT部門などとの温度差が表れているのではないでしょうか。後に説明するように、サイバーセキュリティは重要な経営マターの1つです。高い専門性が求められるだけに、リスクが正確に認識されていないことが危惧されます。

実際の業務継続に必要なサイバーセキュリティ対策に遅れ

――サイバーインシデントが発生してしまった時の備えの実際を教えてください。

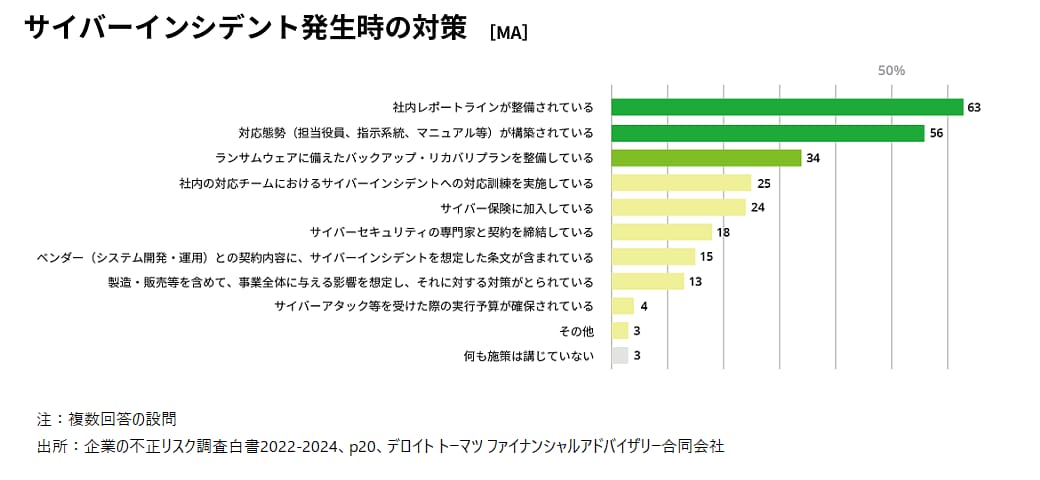

サイバーインシデント発生時の対策について、「社内のレポートラインが整備されている」とした回答は63%、「対応態勢(担当役員、指示系統、マニュアルなど)が構築されている」とした回答は56%と、多くの企業がサイバーインシデントへの危機感を持っていることがわかりました。これらは予防策の回答傾向と同様で、既存の仕組みに上乗せするだけで取り組みやすいことが、多くの企業が実施している背景と思われます。

ところが、「ランサムウェア(身代金要求型ウィルス)に備えたバックアップやリカバリプランを整備している」は34%、「社内の対応チームで対応訓練を実施している」は25%、「サイバーセキュリティの専門家と契約を締結している」は18%と、実際にインシデントが発生した場合に業務を継続するために必要な対策には相当の遅れが出ている様子が浮かび上がりました。

バックアップ拠点の分散ではランサムウェアの備えとして不十分

――ランサムウェアへの具体的な備え(バックアップ)が低迷している理由はなんでしょうか。

バックアップというと、自然災害などへの備えを目的として実施している会社は多いと思います。ところが、“ランサムウェアに備えた”という条件を加えるとどうでしょう。インシデント発生時のイメージが具体的に持ててないのではないかと思います。

デジタルトランスフォーメーション(DX)の推進、ビッグデータの活用、システムの仮想化などを背景に、企業が保有するデータは増加の一途をたどっており、バックアップ対象データも増加し続けています。バックアップに要する処理時間や保管コストも増加しており、その兼ね合いからバックアップはオンライン方式が主体になっています。自然災害やシステム障害を考慮して、東京と大阪など複数拠点でバックアップを取得している企業も少なからずありますが、こちらもオンラインで接続されていることが多いのが実情です。

しかし、ランサムウェアの場合、バックアップを実施する拠点を分散していたとしても、オンラインで接続可能であれば被害にあう可能性を否定できません。実際にサイバーインシデントを経験した企業の多くで、自然災害対策のためのバックアップはしていたものの、ランサムウェアを想定していなかったため、バックアップまでも暗号化されるという問題が発生しています。その結果、事業継続に甚大な影響が出るケースも実際に存在し、致命傷となるリスクをはらんでいます。

ランサムウェアを想定したバックアップ・リカバリプランを再検討する必要があるのですが、ランサムウェアのリスクにどこまで経営資源を投下して対策を打つのが妥当であるのかが企業側で整理しきれておらず、対応が進んでいないことが想定されます。

――企業として、どのような動きが必要だと思いますか。

経営者がサイバーリスクを正確に認識することが、まず必要です。対応を誤ると事業継続に支障が生じ、レピュテーションにも悪影響を及ぼし得ます。サイバーインシデントというのは比較的新しい脅威です。専門性も高く、社内リソースだけでは被害を想定できない場合もあるでしょうし、経営者に対し説得力に欠くということもあるかもしれません。外部専門家を活用して、他社事例を踏まえつつ、自社のバックアップ、レポートライン、対応態勢などをまっさらな目線で評価することが、第一歩になるでしょう。

不正・危機対応に関するナレッジやレポートなど、ビジネスに役立つ情報を発信しています。